1. اجعل المصادقة متعددة العوامل غير قابلة للتفاوض

تظل كلمات المرور المسروقة الطريقة الأولى التي يخترق بها المهاجمون الشبكات. تقرن MFA كلمة مرور بعامل إضافي (تنبيه محمول، مفتاح جهاز، أو مقياس حيوي) بحيث لا يمكن إعادة تشغيل حتى بيانات الاعتماد المسربة. تظهر بيانات Microsoft أن MFA يمكنها منع أكثر من 99.9٪ من محاولات اختراق الحساب.

ابدأ بـ Microsoft 365 أو Google Workspace، والوصول عن بعد (VPN، سطح المكتب البعيد)، والبوابات المصرفية، وكل حساب إداري. افرض طرقًا مقاومة للتصيد مثل تطبيقات المصادقة أو مفاتيح FIDO حيثما أمكن ذلك.

2. انشر نسخ احتياطية بنمط ArchiveX مع تدريبات استعادة حقيقية

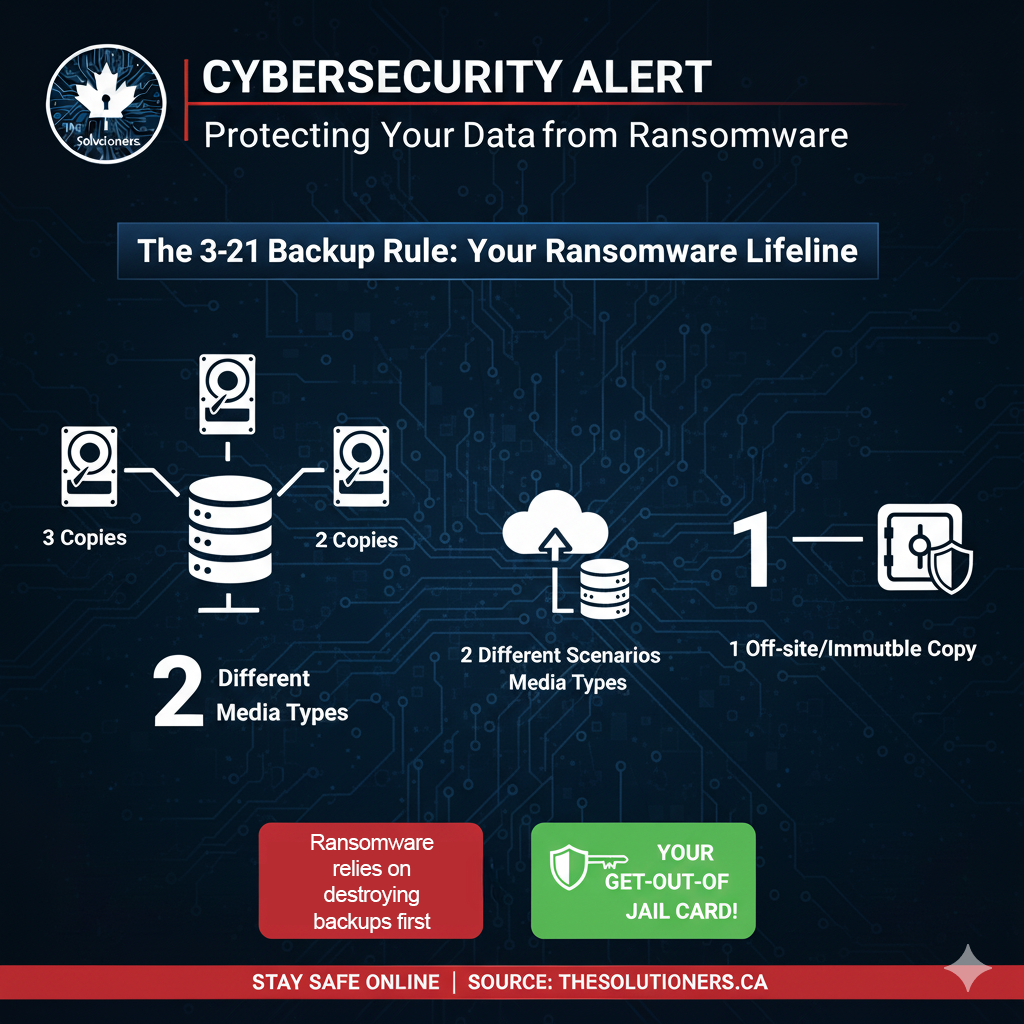

النسخة الاحتياطية مفيدة فقط إذا كان بإمكانك استعادتها. اتبع قاعدة 3-2-1: احتفظ بثلاث نسخ على الأقل من بياناتك، على نوعين مختلفين من الوسائط، مع الاحتفاظ بنسخة واحدة خارج الموقع، أو معزولة الهواء، أو غير قابلة للتغيير. تعتمد برامج الفدية على تدمير النسخ الاحتياطية أولاً؛ النسخة المعزولة والمختبرة هي بطاقة الخروج من السجن.

جدول تدريبات الاستعادة مرتين على الأقل في السنة. وثق وقت الاستعادة ونقطة الاستعادة التي تحققها حتى تتمكن من مقارنتها بتسامح عملك المعلن. تعامل مع تلك التدريبات كتمارين سطح الطاولة التي تشمل تكنولوجيا المعلومات والقيادة والاتصالات.

3. قم بتشغيل تدريب مستمر للتوعية الأمنية والتصيد الاحتيالي

تكتشف التكنولوجيا الكثير، لكن ليس كل شيء. يظل الموظفون جدار الحماية البشري وخط دفاعك الأول. تقلل عمليات محاكاة التصيد ربع السنوية، والتعلم المصغر، وثقافة الإبلاغ الخالية من اللوم بشكل كبير من النقرات الخطرة وتزيد من الإبلاغ المبكر.

حافظ على البرنامج ثنائي اللغة عند الحاجة، وقم بتخصيص السيناريوهات للأدوار الوظيفية، ودمج الدروس المستفادة في تحديثات السياسة. كافئ سلوك الإبلاغ الجيد بدلاً من معاقبة الأخطاء.

قائمة التحقق للمكاسب السريعة

- قم بتمكين MFA المقاومة للتصيد على البريد الإلكتروني وشبكات VPN والمالية والحسابات الإدارية.

- اعتماد نسخ احتياطية غير قابلة للتغيير ومعزولة الهواء (ArchiveX) والتدرب على الاستعادة مرتين في السنة.

- إطلاق برنامج للتوعية بالتصيد مع نقاط اتصال شهرية.

- توثيق جهات الاتصال الخاصة بالحوادث وعتبات الانتهاك وتوقعات شركة التأمين.